Podcast RSI – Piccola storia di phishing bancario: il seguito

Questo è il testo, con link, della seconda parte del mio

podcast

di questa settimana. Il testo della prima parte è invece

qui.

Ho un aggiornamento sulla vicenda del ladro informatico che tenta di rubare i

conti correnti alle vittime di cui vi ho parlato nella puntata precedente di

questo podcast [e

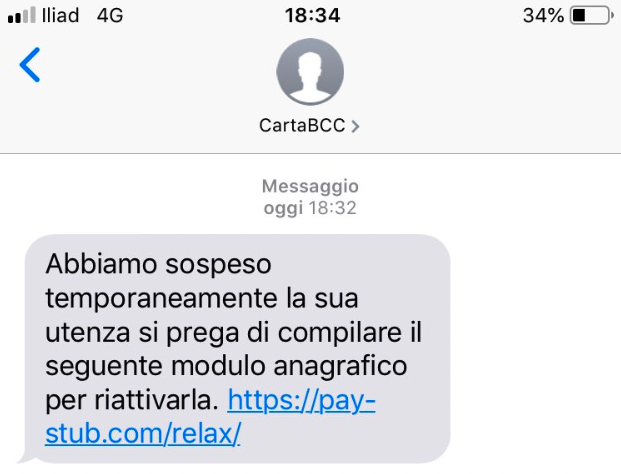

qui]. Riassunto veloce: qualcuno sta mandando moltissimi SMS a persone a caso,

facendo sembrare che si tratti di messaggi provenienti da una banca. I

messaggi contengono un link e un invito a cliccarvi su per verificare la

propria situazione sul conto. Il link porta a un sito, gestito dal truffatore,

che ha lo stesso aspetto del sito della banca presa di mira. Se la vittima

cade nella trappola e vi immette i dati, regala le proprie credenziali al

criminale.

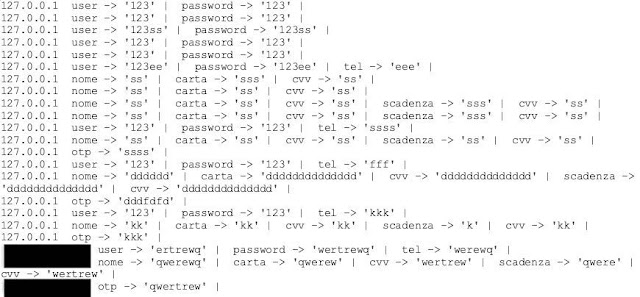

Sembrava una vicenda classica di phishing, ma poi è emerso che il

truffatore stava commettendo un errore tecnico madornale: il file nel quale

registrava le login, le password e i dati delle carte di credito delle vittime

era pubblicamente accessibile via Internet e quindi chiunque poteva leggerlo

semplicemente conoscendone il nome (che è un nome assolutamente banale che si

usa spessissimo in questi casi).

Questo mi ha permesso di contattare le vittime, molte delle quali immettevano

nel sito del truffatore anche il proprio numero di telefonino, e così le ho

allertate evitando il danno o perlomeno riducendo la portata del furto di

credenziali.

Ma la vicenda non è finita: prima di tutto l’ufficio stampa della banca mi ha

contattato per ringraziare delle segnalazioni e per avvisare che gli uffici

interni della banca stessa sono stati allertati in modo che possano prendere

le contromisure necessarie e fare le segnalazioni opportune. Questo proteggerà

meglio i clienti e conferma che segnalare questi tentativi di furto non è

inutile ma è anzi apprezzato.

In secondo luogo, è emerso che questo errore grossolano non è successo una

sola volta, ma fa parte di una serie.

Non è chiaro se si tratti dello stesso ladro pasticcione che ripete l’errore

in tutti i siti che crea o se si tratti di un kit standard per creare frodi

bancarie che contiene questo difetto. Ma di fatto ci sono numerosissimi

siti-truffa che hanno lo stesso schema colabrodo. Questo è bene, perché così è

possibile avvisare le vittime.

In attesa che i ladri imbranati vengano assicurati alla giustizia o perlomeno

neutralizzati, ognuno di noi può dare una mano a contrastarli. Ecco come.

La prima cosa da fare è, ovviamente, non abboccare a questi falsi allarmi e

avvisare parenti, colleghi e amici di questo tipo di trappola. Non bisogna

mai, mai, mai cliccare sui link presenti in questi messaggi.

La seconda cosa da fare è segnalarli a Google, presso

Safebrowsing.google.com, cliccando su Report phish. In Svizzera si può inviare una

segnalazione anche ad

Antiphishing.ch per allertare il

Centro nazionale per la cibersicurezza della Confederazione. In Italia si può

inviare una segnalazione allo

sportello online

della Polizia Postale e delle Comunicazioni. Più in generale, si può segnalare

il sito-trappola ad

Antiphishing.org. Inoltre molti

antivirus per telefonini avvisano l’utente se tenta di visitare un sito che

finge di essere una banca e in molti casi bloccano direttamente l’accesso al

sito in questione.

Se siete utenti più esperti, potete poi usare il comando whois in una

finestra di terminale per sapere chi è il responsabile tecnico del server di

hosting che ospita il sito dei truffatori e mandargli una mail di

segnalazione, preferibilmente in inglese [qualcosa del tipo

“Please note that you’re hosting a phishing site that is stealing

credentials from victims”, seguito dal link del sito]. Molti di questi responsabili non sono al

corrente di tutto quello che succede sui loro server: non sono complici ma

vittime, per cui ricevono volentieri segnalazioni che evitino un loro

coinvolgimento in frodi bancarie.

[Per esempio, ho trovato il sito di phishing mostrato qui sopra in hosting su

Tripulante.mx. Così ho fatto un whois per scoprire che indirizzo di

mail hanno i responsabili tecnici, amministrativi e di abuse di

Tripulante.mx: il record whois punta (stranamente) direttamente a

tech-iana chiocciola nic.mx, adm-iana chiocciola nic.mx e abuse chiocciola nic.mx. Ho

mandato loro una mail con la segnalazione dell’URL di phishing e ho ricevuto

conferma dell’apertura di un ticket al quale verrà data risposta entro 24 ore.

Al momento in cui scrivo, però, l’URL è ancora attivo, anche se si sta

riempiendo di credenziali farlocche immesse da utenti consapevoli del

raggiro.

Meraviglioso.]

[Un’altra mia segnalazione, invece, è andata a buon fine. Il sito isp-info-intesa-com.preview-domain punto com ospitava una

pagina di phishing che simulava Banca Intesa San Paolo:

Anche in questo caso ho usato whois per trovare la mail dell’abuse (abuse chiocciola hostinger punto com) e ho mandato una mail di segnalazione. Lo stesso è successo anche per un altro sito di phishing, aggiornadati2022 punto com.]

Se tutto questo vi sembra troppo complicato, per voi o per qualcuno che

conoscete, ricordate soltanto la regola fondamentale: nessuna banca seria vi

manderà mai un messaggino di allarme chiedendovi di cliccare su un link per

avere maggiori informazioni. Quindi qualunque messaggio che faccia queste cose

va semplicemente cestinato. E se è troppo tardi e avete immesso i vostri dati

confidenziali nel sito dei truffatori, non perdete tempo e bloccate

immediatamente il vostro conto corrente e la relativa carta di credito,

chiamando direttamente la vostra banca o andandoci di persona. Non usate

Internet.

Io, intanto, proseguo in buona compagnia il pedinamento dei ladri pasticcioni.