Podcast RSI – Un attacco informatico che arriva… su carta?

Questo è il testo della puntata del 18 novembre 2024 del podcast Il Disinformatico della Radiotelevisione Svizzera, scritto, montato e condotto dal sottoscritto. Il testo include anche i link alle fonti di questa puntata.

Le puntate del Disinformatico sono ascoltabili anche tramite iTunes, YouTube Music, Spotify e feed RSS.

[CLIP: rumore di busta cartacea che viene aperta]

Ci sono tanti modi classici per effettuare un attacco informatico basato su virus: tutti, però, richiedono un vettore digitale di qualche genere. Ci deve essere una connessione a Internet o almeno a una rete locale, oppure ci deve essere un supporto, per esempio una chiavetta USB o un disco esterno, che trasporti il virus fino al dispositivo della vittima, oppure deve arrivare una mail o un messaggio digitale di qualche genere.

Ma pochi giorni fa l’Ufficio federale della cibersicurezza svizzero ha diffuso un avviso che mette in guardia gli utenti a proposito di un virus che arriva per lettera. Sì, proprio su carta, su una lettera stampata.

Questa è la storia di uno degli attacchi informatici più bizzarri degli ultimi tempi, di come agisce e di come lo si può bloccare, ma è anche la storia dei possibili moventi della scelta di una forma di attacco così inusuale e di un bersaglio così specifico come la Svizzera.

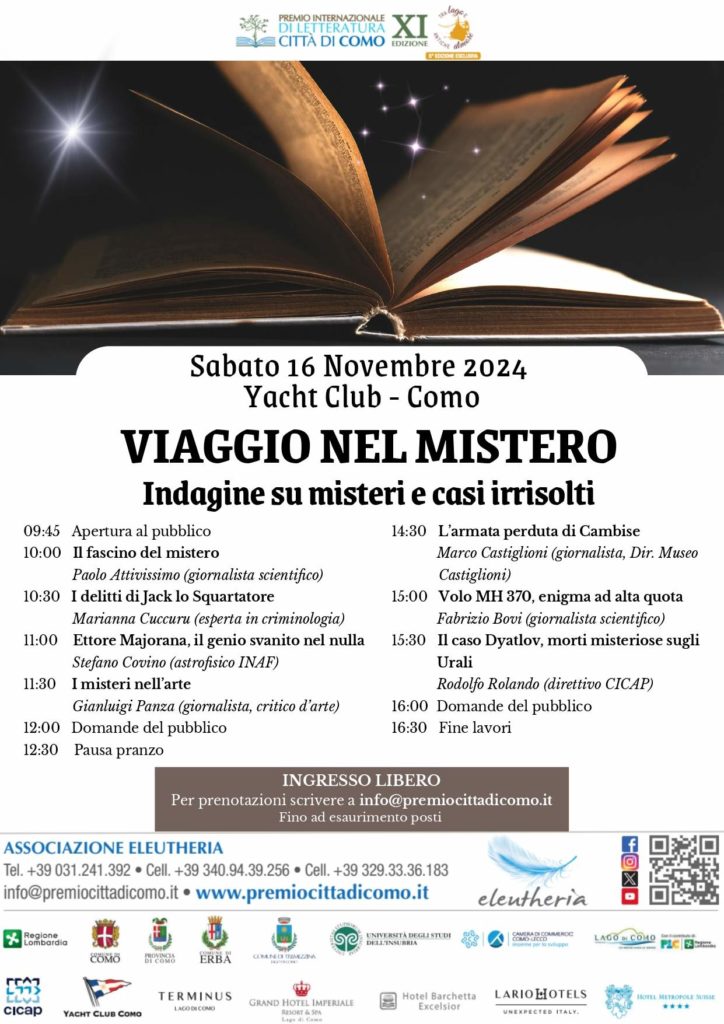

Benvenuti alla puntata del 18 novembre 2024 del Disinformatico, il podcast della Radiotelevisione Svizzera dedicato alle notizie e alle storie strane dell’informatica. Io sono Paolo Attivissimo.

[SIGLA di apertura]

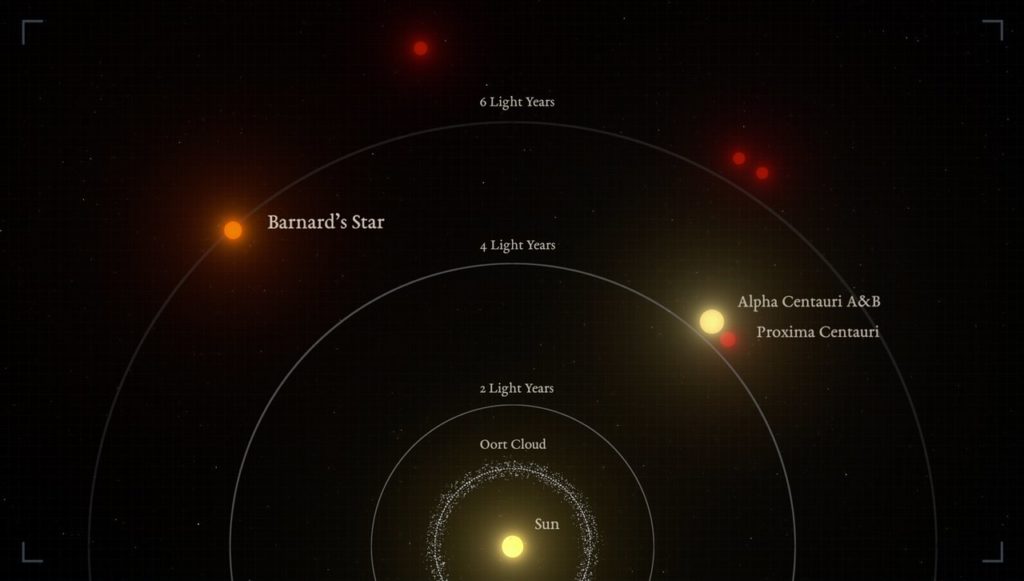

Il 14 novembre scorso l’Ufficio federale della cibersicurezza o UFCS ha pubblicato un avviso che segnala che in questo momento in Svizzera vengono recapitate per posta delle lettere che indicano come mittente l’Ufficio federale di meteorologia e chiedono ai destinatari di installare sui loro telefonini una nuova versione della popolare app di allerta meteo Alertswiss, creata dall’Ufficio federale della protezione della popolazione per informare, allertare e allarmare la popolazione e utilizzata dagli enti federali e cantonali.

Il testo di queste lettere è piuttosto perentorio. Tradotto dal tedesco, inizia così:

Gentili Signore e Signori,

in considerazione della crescente frequenza e intensità del maltempo in Svizzera, noi, l’Ufficio federale di meteorologia e climatologia, desideriamo garantire la vostra sicurezza e quella della vostra famiglia.

Per questo motivo, mettiamo a vostra disposizione una nuova app di allerta maltempo che vi informa direttamente e in modo affidabile sui pericoli meteorologici acuti nella vostra regione.

La lettera include anche un monito molto chiaro:

Obbligo di installazione: Per garantire la protezione di tutti i cittadini e le cittadine, è necessario che ogni nucleo familiare installi questa app.

Cordiali saluti,

Ufficio federale di meteorologia e climatologia

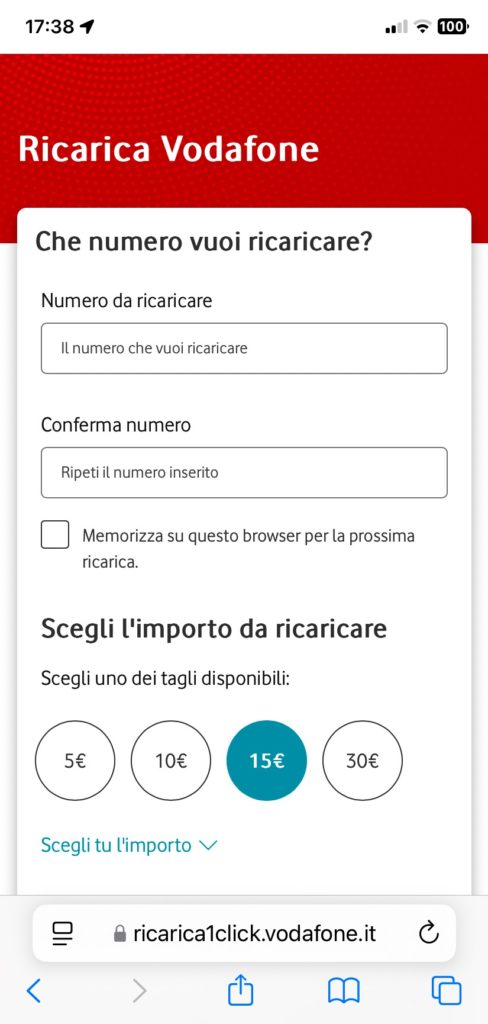

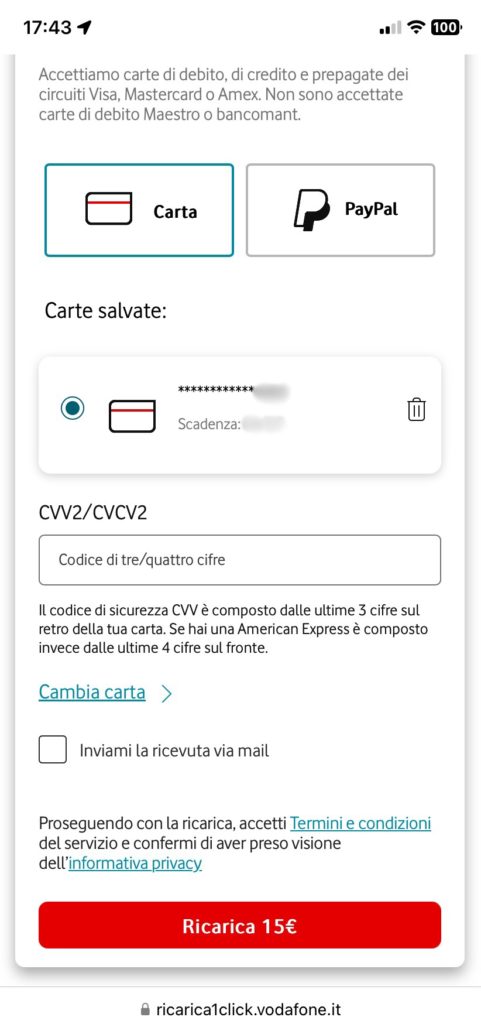

Per aiutare i cittadini e le cittadine a rispettare questo obbligo, la lettera include un pratico codice QR, che va inquadrato con lo smartphone per scaricare e installare l’app. Ma la lettera è falsa: non proviene affatto dalle autorità federali ed è stata spedita invece da truffatori che cercano di convincere le persone a scaricare e installare un’app ostile che somiglia a quella vera.

Inquadrando il codice QR presente nella lettera, infatti, si viene portati allo scaricamento di un malware noto agli esperti come Coper o Octo2, che imita il nome e l’aspetto dell’app legittima Alertswiss e, se viene installato, tenta di rubare le credenziali di accesso di un vasto assortimento di app: oltre 383. Fra queste app di cui cerca di carpire i codici ci sono anche quelle per la gestione online dei conti bancari.

L’Ufficio federale di cibersicurezza segnala che il malware attacca solo gli smartphone con sistema operativo Android e invita chi ha ricevuto una lettera di questo tipo a inviargliela in formato digitale tramite l’apposito modulo di segnalazione, perché questo, dice, “aiuterà ad adottare misure di difesa adeguate”, che però non vengono specificate. L’Ufficio federale di cibersicurezza invita poi a distruggere la lettera.

Chi avesse installato la falsa app dovrebbe resettare il proprio smartphone per portarlo al ripristino delle impostazioni predefinite, secondo le raccomandazioni dell’UFCS, che includono anche il consiglio generale di scaricare le app solo dagli app store ufficiali (quindi App Store per iPhone e Google Play Store per i dispositivi Android). Questo malware, infatti, non è presente nello store delle app di Google ma risiede su un sito esterno.

Resettare il telefonino sembra una raccomandazione parecchio drastica, che porterà probabilmente alla perdita di dati, ma questo approccio è giustificato dalla pericolosità di questo malware, che è ben noto agli addetti ai lavori.

Il malware Coper è stato scoperto a metà del 2021 ed è particolarmente aggressivo. Una volta installato, sfrutta le funzioni di accessibilità del sistema operativo Android per disabilitare le protezioni e scaricare altre app ostili. Si prende i privilegi di amministratore dello smartphone, è in grado di inviare SMS e intercettarli, può fare chiamate, sbloccare e bloccare il telefono, registrare tutto quello che viene scritto e anche disinstallare altre applicazioni.

Una volta al minuto, Coper invia al suo centro di comando e controllo, via Internet, un avviso per informarlo che ha infettato con successo il telefonino Android della vittima e attende istruzioni e aggiornamenti. La sua capacità di fare keylogging, ossia di registrare ogni carattere che viene digitato, gli permette di rubare le password, mentre la sua intercettazione degli SMS gli consente di catturare i codici di autenticazione a due fattori. Coper è anche in grado di mostrare sullo schermo della vittima delle false pagine di immissione di credenziali, per rubarle ovviamente. In sintesi, Coper è un kit ottimizzato per entrare nei conti correnti delle persone e saccheggiarli.

A tutto questo si aggiunge anche la tecnica psicologica: l’utente normalmente non immagina neppure che qualcuno possa prendersi la briga di inviare un tentativo di attacco tramite una lettera cartacea, che ha un costo di affrancatura e quindi non è affatto gratuita come lo è invece il classico tentativo fatto via mail.

L’utente viene inoltre ingannato dall’apparente autorevolezza della lettera, che usa il logo corretto dell’Ufficio federale di meteorologia, di cui normalmente ci si fida senza esitazioni, e ha un aspetto molto ufficiale. E poi c’è la pressione psicologica, sotto forma di obbligo (completamente fittizio) di installare app, scritto oltretutto in rosso.

È la prima volta che l’UFCS rileva un invio di malware tramite lettera e non è chiaro al momento quante siano le vittime prese di mira effettivamente. Le segnalazioni arrivate all’Ufficio federale di cibersicurezza sono poco più di una dozzina, e anche se è presumibile che non tutti i destinatari abbiano fatto una segnalazione alle autorità, si tratta comunque di numeri eccezionalmente piccoli per una campagna di attacchi informatici, che normalmente coinvolge decine o centinaia di migliaia di destinatari presi più o meno a caso.

Il numero modesto di bersagli è comprensibile, se si considera che appunto ogni invio cartaceo ha un costo, mentre una campagna a tappeto di mail non costa praticamente nulla. Ma allora perché i criminali hanno scelto una tecnica così costosa invece della normale mail?

Una delle possibili spiegazioni di questa scelta è il cosiddetto spear phishing: gli aspiranti truffatori manderebbero le lettere a persone specificamente selezionate perché notoriamente facoltose e quindi dotate di conti correnti particolarmente appetibili da svuotare. Basterebbe una vittima che abboccasse al raggiro per giustificare i costi elevati della campagna di attacco. Ma ovviamente i nomi dei destinatari di queste lettere non sono stati resi noti e quindi per ora è impossibile verificare questa ipotesi.

Nel frattempo, a noi utenti non resta che aggiungere anche le lettere cartacee e i loro codici QR all’elenco dei vettori di attacco informatico di cui bisogna diffidare, e ricordarsi di non installare mai app che non provengano dagli store ufficiali. Ma c’è sempre qualcuno che si dimentica queste semplici regole di sicurezza, ed è su questo che contano i truffatori per il successo delle loro campagne.

Per finire, c’è un aggiornamento a proposito della vicenda del furto di criptovalute da 230 milioni di dollari che ho raccontato nella puntata precedente di questo podcast: secondo un’indagine riportata dall’esperto Brian Krebs, il 25 agosto scorso un altro membro della banda che aveva messo a segno il colpo, un diciannovenne, avrebbe subìto il rapimento-lampo dei genitori da parte di persone che sapevano che lui era coinvolto nel mega-furto e ritenevano che avesse ancora il controllo di ingenti quantità delle criptovalute rubate.

I genitori sarebbero stati aggrediti a Danbury, nel Connecticut, mentre erano alla guida di una Lamborghini Urus nuova fiammante (ancora con targhe provvisorie), e caricati su un furgone da sei uomini, che li hanno malmenati. I sei sono stati intercettati e arrestati dalla polizia e i rapiti sono stati rilasciati.

Sembra insomma che la parte difficile dell’essere ladri di criptovalute non sia tanto commettere il furto vero e proprio, perché tanto qualche vittima ingenua si trova sempre. La parte difficile è sopravvivere agli altri malviventi.

Fonte aggiuntiva

Swiss cheesed off as postal service used to spread malware, The Register