Account Paypal veri che sembrano falsi, mistero di famiglia risolto

Le eredità digitali sono un gran casino. Chiunque si sia trovato a gestire un lutto in famiglia oggi si trova confrontato con una sfida in più: districarsi nei vari account social e di servizi online di chi non c’è più e difficilmente ha lasciato istruzioni dettagliate e aggiornate su cosa sono e cosa farne. Con la spedizione delle bollette via mail e le comunicazioni delle aziende che arrivano sempre più spesso via WhatsApp, c’è il rischio di trovarsi con pagamenti in sospeso, multe e sanzioni di cui non si sa nulla. Viceversa, ci possono essere soldi custoditi online, sotto forma di conti PayPal o in criptovalute, che può essere interessante recuperare.

Tutto questo è ovviamente un territorio di caccia molto fertile per i truffatori, per cui a gennaio scorso, quando ho ricevuto delle mail a prima vista provenienti da Paypal sulla casella di mail di mio padre (morto cinque anni fa), con un invito a leggere e accettare le condizioni di contratto aggiornate, ho pensato subito a un classico phishing e le ho ignorate, sapendo che mio padre non era assolutamente il tipo di persona che avrebbe aperto un conto Paypal. E se anche l’avesse fatto, ne avrebbe preso nota (rigorosamente su carta, insieme a tutte le sue password). Nessuno in famiglia ne sapeva nulla.

Ma le mail hanno continuato ad arrivare, e il mittente sembrava essere realmente Paypal, per cui mi sono incuriosito. Vi racconto questa vicenda perché potrebbe essere utile per altre persone che si trovano nella mia stessa situazione.

Ho cercato in lungo e in largo, anche con strumenti di informatica forense, nei backup e nelle immagini disco che avevo fatto dei dispositivi di mio padre, ma non ho trovato la minima menzione di un account Paypal. Non avendo la password dell’account non potevo entrare nel conto; avendo la mail, potevo farmi mandare un link di reset della password, cosa che ho fatto. Il link mi è arrivato e portava effettivamente al sito di Paypal, che accettava la richiesta di reset di un conto associato alla mail di mio padre, a conferma che l’account era reale e non si trattava di un phishing.

Ma è emerso che l’account era protetto dall’autenticazione a due fattori (2FA), per cui il link di reset richiedeva il codice numerico temporaneo che veniva mandato via SMS. Il mistero si è quindi infittito, per due ragioni: mio padre non usava mai la 2FA, nonostante le mie perenni suppliche di mettersi in sicurezza, e il numero di telefono associato all’account (che potevo vedere in parte durante la procedura di reset) era un numero fisso, quello della sua abitazione, sul quale sarebbe stato impossibile anche per lui ricevere un SMS di autenticazione. La situazione non aveva alcun senso logico.

A questo punto mi trovavo con un account Paypal confermato come reale, in apparenza intestato a mio padre, ma inaccessibile. Non era phishing, non sembrava un account creato da mio padre; quindi come altro si poteva spiegare questo stato di cose?

La mia prima ipotesi è stata che si trattasse di un account aperto fraudolentemente a suo nome. Il suo indirizzo di mail e il suo numero di telefono erano facilmente reperibili online; qualcuno potrebbe averli usati per creare un account per qualche truffa. Nel qual caso su quel conto potevano esserci dei soldi… Non miei, certo, ma comunque soldi, da restituire se possibile ai derubati.

La cosa è rimasta ferma per qualche mese, intanto che ci rimuginavo sopra e inseguivo le infinite emergenze di lavoro e di famiglia che sembrano costellare la mia vita da qualche anno (a proposito, scusate se scrivo poco su questo blog ultimamente, ma sto facendo fatica a stare a galla in termini di risorse mentali e di sonno).

Qualche giorno fa è arrivata sulla casella di mail di mio padre l’ennesima mail di Paypal che mi ricordava di accettare le condizioni di contratto aggiornate, e così ho deciso di andare a fondo della questione. Invece di chiedere il reset della password, ho tentato di entrare nell’account Paypal usando le varie password che adoperava mio padre; tentativo disperato, lo so, soprattutto se l’account era stato aperto da un truffatore, ma non mi restavano altre vie percorribili.

Dopo alcuni tentativi falliti, bingo! Non sono riuscito a entrare nell’account, ma mi è comparso l’invito a contattare Paypal per risolvere il problema di accesso. Fra i metodi di contatto c’era anche un numero di telefono, e ho provato a usarlo: spiegare a voce tutta la situazione sarebbe stato infinitamente più facile che farlo per iscritto, e avrei potuto fornire subito eventuali elementi di autenticazione.

Il numero è 800 975 345 per chi chiama dall’Italia da telefono fisso. Per chiamare da cellulare o dall’estero, il numero di Paypal è +39 06 8938 6461. Gli operatori rispondono dalle 9 alle 19.30 italiane.

Ovviamente, da informatico che documenta truffe da una vita, mi sono messo nei panni di un operatore Paypal che riceve da un numero svizzero una telefonata del tipo “Salve, sono l’erede del signor Taldeitali ma non ho la password del suo account, mi può aiutare a prenderne il controllo?” e mi sono reso conto che le probabilità di essere creduto sulla parola per telefono erano veramente esigue. Ma valeva la pena di tentare.

L’operatore che mi ha risposto, Khaled, è stato gentilissimo e molto preciso. Gli ho spiegato con calma la situazione, sottlineando che non mi interessava accedere al conto, almeno per il momento, ma volevo solo sapere se era stato aperto fraudolentemente a nome di mio padre oppure no, perché non riuscivo a immaginare mio padre come titolare di un account Paypal, oltretutto segreto.

L’operatore evidentemente aveva già gestito situazioni di questo tipo e ha individuato molto rapidamente la ragione per cui esisteva l’account Paypal. Non ci sarei mai arrivato da solo. Sì, mio padre aveva davvero un account Paypal, aperto da lui e creato il 3 settembre 2007.

Spoiler: il saldo era zero.

Ho chiesto subito all’operatore se poteva dirmi se il saldo era zero o maggiore di zero, in modo da poter decidere se valesse la pena di avviare la procedura legale di subentro. Nota tecnica: credo che sia importante essere precisi nel formulare le domande, in casi come questi, per non chiedere all’operatore dati che per regolamento o legge non può dare, per cui non ho chiesto il saldo esatto. L’operatore mi ha risposto volentieri che il saldo era appunto zero.

Ma l’operatore mi ha dato anche un’informazione che ha fatto subito quadrare tutti gli indizi: ha detto che l’account era stato aperto automaticamente quando mio padre aveva acquistato una tessera prepagata di Lottomatica. Questo è stato il mio “momento a-HA!”.

Mio padre, infatti, era un accanito giocatore del lotto, con alterne fortune. Aveva perfettamente senso che avesse acquistato una prepagata e che con l’occasione avesse dato il proprio indirizzo di mail e numero di telefono. Aveva sì un account Paypal, ma non sapeva nemmeno di averlo, tant’è che non lo aveva mai confermato per attivarlo pienamente.

E così ora non mi resta che mandare una mail a Paypal, con una copia del certificato di morte, per chiudere l’account e mettere la parola fine a un piccolo mistero di famiglia.

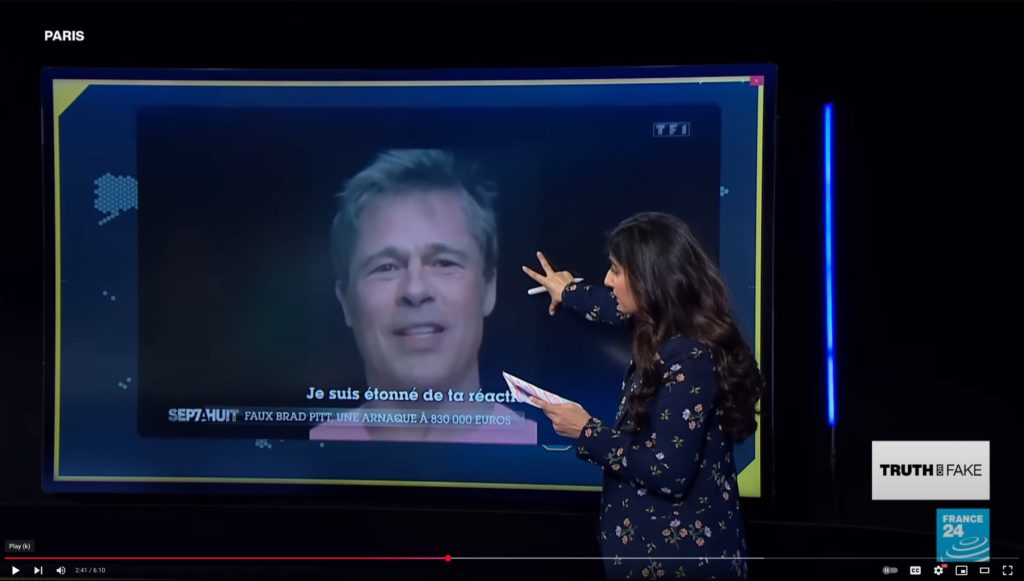

Morale della storia: la realtà è sempre più complessa di quello che si immagina, anche quando si è abituati a pensare che sia complessa. E a volte dietro una mail che sembra phishing c’è una situazione autentica. Questo non vuol dire che si deve abbassare la guardia: i truffatori sono sempre in agguato.

Spero che questo racconto possa essere utile a qualcuno.